近期,CNCERT监测发现BlackMoon僵尸网络在互联网上进行大规模传播,通过跟踪监测发现其1月控制规模(以IP数计算)已超过100万,日上线肉鸡数最高达21万,给网络空间带来较大威胁。具体情况如下:

一 僵尸网络分析

(一)相关样本分析

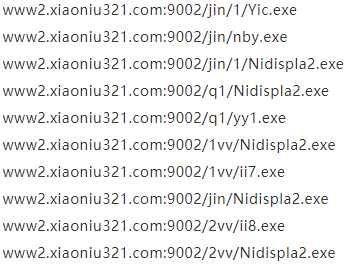

该僵尸网络大规模传播的样本涉及10个下载链接、6个恶意样本(详情见第4节相关IOC),样本分为两类:一类用于连接C2,接受控制命令的解析程序,包括Yic.exe、nby.exe、yy1.exe、ii7.exe、ii8.exe;另一类为执行DDoS攻击的程序,为Nidispla2.exe。该僵尸网络样本功能不复杂,仅发现DDoS功能,截至目前攻击目标均为一个IP,且未发现针对该IP的明显攻击流量,因此初步怀疑该僵尸网络还在测试过程中。

接受控制指令的恶意代码,由e语言编写,整体运行过程如下:(1)样本运行后,创建名为:kongxin1123的互斥量防止恶意代码多次运行,之后通过遍历固定字符串的方式找到内置的HPSocket4C库文件,该库一个网络通信库,加载到内存进行注册。恶意代码把处理ddos的函数和上线函数注册到此库中,进行回调。(2)连接c2地址,连接成功后,把收集的信息“上线||[电脑名]”发送到c2服务器,之后在闭循环中等待接受命令数据。(3)如果存在命令数据,回调DDoS处理函数进行处理,当前存在的攻击命令:POST、GET、TCP3种攻击,恶意代码对接受的攻击命令进行字段验证,保证每个攻击存在对应的字段,之后使用同目录下的ddos攻击程序:Nidispla2.exe,把攻击数据通过参数的方式传入到此文件,执行ddos攻击。DDoS攻击程序可以通过不同的方式发送DDoS攻击,并且可以使用不同的UA头进行攻击。

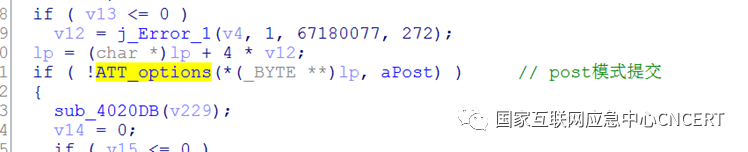

(1)POST模式攻击指令,如下图所示:

图1 Post模式攻击

(2)GET模式攻击指令,如下图所示:

图2 GET模式攻击

(3)TCP模式攻击指令,如下图所示:

图3 TCP模式攻击

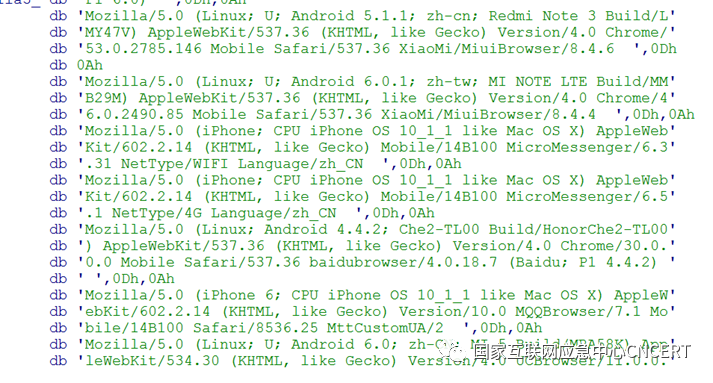

(4)可以使用不同的UA头进行攻击,如下图所示:

图4 不同的UA头进行攻击

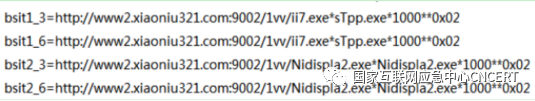

(二)传播方式分析

通过关联分析发现,该BlackMoon僵尸网络传播方式之一是借助独狼(Rovnix)僵尸网络进行传播。独狼僵尸网络通过带毒激活工具(暴风激活、小马激活、 KMS等)进行传播,常被用来推广病毒和流氓软件。

图5 独狼配置文件

二 僵尸网络感染规模

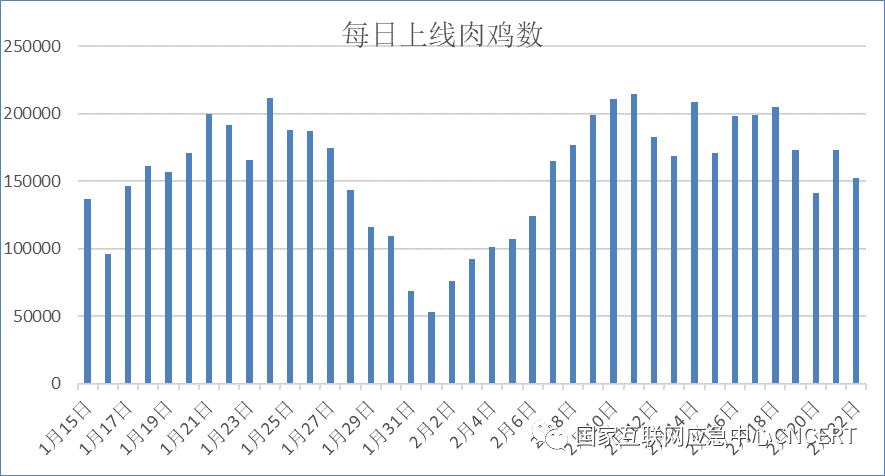

通过监测分析发现,2022年1月15日至2月22日BlackMoon僵尸网络日上线肉鸡数最高达到21万台,累计感染肉鸡数达到237万,几乎均为境内主机。每日上线肉鸡数情况如下。

图6 每日上线肉鸡数

BlackMoon僵尸网络位于境内肉鸡按省份统计,排名前三位的分别为广东省(12.7%)、河南省(9.3%)和江苏省(7.6%);按运营商统计,电信占57.5%,联通占22.9%,移动占19.4%。

图7 境内肉鸡按省份和运营商分布

三 防范建议

请广大网民强化风险意识,加强安全防范,避免不必要的经济损失,主要建议包括:

1、不要点击来源不明邮件。

2、不要打开来源不可靠网站。

3、不要安装来源不明软件。

4、不要插拔来历不明的存储介质。

当发现主机感染僵尸木马程序后,立即核实主机受控情况和入侵途径,并对受害主机进行清理。

四 相关IOC

样本MD5:

22E46CBCF02D78390D257AEE0FE26EDE

65982DEB6AC30B9F1F4DAB1AA26A0D0E

93EB67FDB2D0C767887C6F6284844386

C4A73F3BBDD1E64EF146A232967B1BC5

F73436646F905504027809A461D0A8D9

63EC62319605B43D68EB25B9F84153C8

下载链接:

控制域名: